A IA Sombra é Pior do que a TI Sombra?

Um escritório silencioso pode parecer inofensivo. Prateleiras de monitores banhados em luz, auscultadores cobrindo conversas, e o zumbido do trabalho continua sem sinal de que algo sinistro está por baixo. Mas cada vez mais, existem tecnologias acidentais e não autorizadas — uma pasta de nuvem pessoal aqui e um chatbot de IA não autorizado ali. Em breve, a organização precisará gerir todos estes novos riscos imprevistos. Mas o shadow IT foi apenas a primeira carga de ameaças ocultas. O Shadow AI elevou a aposta.

O que é Shadow AI e por que está a crescer

Uma extensão do shadow IT, o shadow AI envolve funcionários usando tecnologia não aprovada. Shadow IT tipicamente refere-se à tecnologia de consumo, como aplicações de partilha de ficheiros ou dispositivos pessoais. O Shadow AI geralmente envolve sistemas rápidos e famintos por dados cujo comportamento pode ser errático.

\ De acordo com pesquisas realizadas pela Gartner, 80% das organizações experimentam lacunas na governança de dados. Estas lacunas facilitam que as pessoas percam comportamentos gerados por IA. Muitas equipas falham nas avaliações de prontidão para cibersegurança. O risco associado à IA é aumentado pelos funcionários que adotam novas ferramentas mais rapidamente do que as suas equipas podem revisá-las adequadamente. Como 30% das violações de dados originam-se de fornecedores, saber quais ferramentas uma equipa usa é um componente crítico para proteger os ativos digitais de uma empresa.

\ O Shadow AI ganhou força porque os funcionários veem o conteúdo gerado por IA como uma forma mais rápida de criar conteúdo, resumir informações complexas e solucionar problemas técnicos. Reduz o atrito no trabalho diário, mas introduz riscos não vistos anteriormente com preocupações de shadow IT, incluindo exposição de dados, risco de conformidade e riscos ao nível do modelo.

Shadow AI versus Shadow IT

O Shadow IT tem sido há muito tempo culpado por vulnerabilidades desconhecidas. Uma alta percentagem de violações anteriores deveu-se a ferramentas SaaS não assinadas ou armazenamento pessoal. As ferramentas de IA mudam completamente a equação. A escala e velocidade com que trabalham, juntamente com a sua opacidade, criam riscos mais difíceis de detetar e conter.

\ Com 78% das organizações utilizando IA na produção, algumas violações agora são devidas à exposição de tecnologia não gerida. O modelo de TI mais amplo ainda importa, mas a IA introduz uma nova dimensão para ampliar a superfície de ataque.

Diferenças-chave entre Shadow AI e Shadow IT

O Shadow AI é semelhante ao shadow IT no sentido de que ambos derivam do desejo de um funcionário de ser mais produtivo, mas diferem em onde o risco reside.

- As ferramentas de Shadow IT têm lógica fixa, o que torna o comportamento previsível. Prever o comportamento das ferramentas de shadow AI é mais complexo porque os modelos podem ser continuamente modificados e retreinados.

- Os riscos de Shadow IT incluem dados sendo armazenados ou movidos sem autorização. Os riscos de Shadow AI incluem inversão de modelo, envenenamento de dados e treino de modelo.

- O Shadow IT é determinístico, enquanto as ferramentas de IA podem alucinar, generalizar mal e produzir resultados incorretos com excesso de confiança.

\ O Shadow AI também surge no contexto de regulamentações futuras, como a Lei de Inteligência Artificial da UE, que poderia aumentar o escrutínio regulatório.

Riscos de segurança que tornam o Shadow AI mais urgente

O Shadow AI pode levar a problemas em engenharia, marketing e finanças. À medida que decisões são tomadas com base em resultados de IA, dados proprietários podem ser vazados, e processos internos de negócios podem ser manipulados sem que ninguém perceba.

\

- Manipulação de modelo: Atacantes podem criar dados que distorcem resultados.

- Exposição à injeção de prompt: Um prompt criado pode ser usado para extrair informações privadas de um modelo.

- Lacunas na linhagem de dados: Ferramentas de IA podem gerar e armazenar dados de maneiras que as equipas de segurança não conseguem rastrear.

- Desvio de conformidade: As ferramentas de IA mudam, e planos de governança em evolução podem tornar-se irrelevantes.

\ A preocupação cresce com o advento da IA generativa. Um chatbot respondendo à pergunta de um fornecedor ou um resumo de IA generativa pode parecer inofensivo, mas arrisca revelar dados sensíveis de uso ou propriedade intelectual proprietária valiosa. A Universidade Carnegie Mellon descobriu que modelos de linguagem grandes são muito mais vulneráveis a prompts adversários do que sistemas baseados em regras. O problema aumenta quando os funcionários podem usar as ferramentas sem supervisão.

\ Uma árvore de decisão habilitada por IA pode ser mais tendenciosa do que uma árvore de decisão convencional. O Shadow AI frequentemente recebe informações de treino incompletas alimentadas em ferramentas de terceiros. A supervisão estruturada de sistemas de IA garantiria a integridade das atualizações. Quando as equipas negligenciam isso, os dados e o comportamento do modelo desviam-se.

Como as equipas de segurança podem reduzir a exposição ao Shadow AI

Embora o shadow AI apresente numerosos riscos, as organizações podem mitigar muitos deles combinando visibilidade com políticas e controlos técnicos, encontrando um equilíbrio que proteja a produtividade dos funcionários sem sobrecarregá-los com check-ins demorados ou sites bloqueados. As equipas de segurança beneficiam ao tratar o shadow AI como uma questão de governança em vez de uma questão de punição. As estratégias de mitigação inevitavelmente precisarão evoluir à medida que os funcionários usam ferramentas de IA para melhorar a produtividade.

1. Construir uma estrutura clara de governança de IA

Um plano de governança deve especificar quais ferramentas de IA aprovar, quais tipos de dados os funcionários podem usar, como revisar os resultados do modelo antes de tomar decisões de alto risco, e o que fazer quando ocorre um comportamento imprevisível do modelo. Este último elemento inclui quem revisa o comportamento, quem investiga suas causas e quais são as consequências.

\ Com a supervisão em vigor, as organizações podem tratar a IA como qualquer outro ativo empresarial, sujeito às mesmas responsabilidades de rastreabilidade, auditabilidade, segurança e conformidade que outros sistemas empresariais legados.

2. Fornecer ferramentas de IA aprovadas

Equipas com acesso a ferramentas de IA centralizadas e verificadas têm menos probabilidade de recorrer a IAs públicas não aprovadas para contornar bloqueadores. À medida que os trabalhos se tornam mais automatizados, a equipa dedicará mais esforço a vários modelos. Os trabalhadores já estão gastando cerca de 4,6 horas semanais usando IA no trabalho, excedendo o tempo médio de uso pessoal de 3,6 horas por semana. IA de terceiros, sem monitoramento adequado, pode já ser mais comum do que ferramentas empresariais que são verificadas e aprovadas. As empresas devem tomar medidas imediatas para fazer cumprir suas políticas.

\ Com um ambiente gerido, as organizações podem monitorar o uso através de ferramentas, definir permissões dentro de bases de dados e impor governança de dados em todos os departamentos. Isso melhora a produtividade dos funcionários enquanto também protege a integridade e conformidade dos dados do negócio.

3. Monitorar o movimento de dados e o uso do modelo

Ferramentas de visibilidade que sinalizam comportamento anormal — como aumentos repentinos no uso de IA, upload de dados para endpoints incomuns ou acesso ao modelo em um curto período de tempo com dados sensíveis — podem ajudar as equipas de segurança a identificar uso indevido e vazamentos de dados. Relatórios indicam que no último ano, até 60% dos funcionários utilizaram ferramentas de IA não aprovadas, e 93% admitiram inserir dados da empresa sem autorização.

\ Detetar esses padrões precocemente pode permitir remediação, reeducação, reconfiguração de permissões ou encerramento do processo antes que leve a vazamento de dados ou violações de conformidade.

4. Treinar funcionários sobre riscos específicos de IA

O treino em cibersegurança em geral não é suficiente. A IA pode alucinar ao interpretar mal a intenção por trás dos prompts e gerar conteúdo aparentemente autoritário, falso ou tendencioso. Além disso, os trabalhadores devem entender que o uso de IA difere do uso de software ou serviços. O uso seguro requer mudança de modelos mentais, compreensão dos riscos de prompt e manuseio de dados pessoais.

\ Usuários com alfabetização básica em máquinas verificarão os fatos da saída e terão menos probabilidade de compartilhar excessivamente dados pessoais. Eles tratarão as ferramentas como co-pilotos valiosos, mas devem ser usadas sob supervisão humana.

Protegendo organizações contra o Shadow AI

O Shadow AI está crescendo mais rápido e é mais difícil de identificar do que o shadow IT. Embora a escala e complexidade dos riscos difiram, recrutar a ajuda dos funcionários pode identificar ambos de forma mais eficaz. Políticas de governança podem ajudar as empresas a encontrar o equilíbrio certo. As equipas de segurança devem reavaliar sua exposição, permanecer vigilantes para ameaças emergentes e agir prontamente antes que ferramentas baseadas em IA não vistas tomem decisões cruciais em aplicações de negócios.

Você também pode gostar

Mercado questiona saúde financeira da Oracle e ação derrete com fim de projeto com a Blue Owl

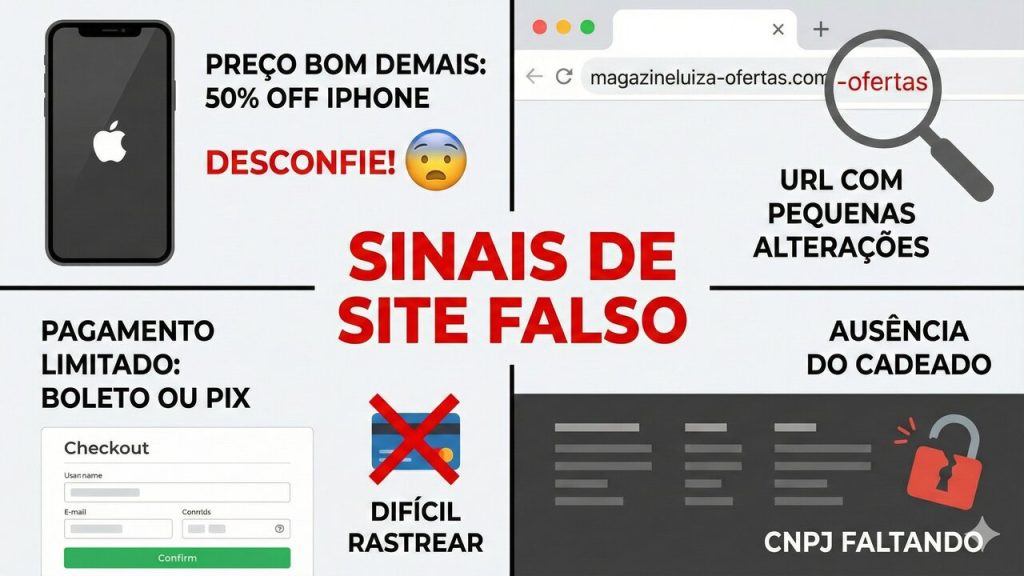

Um comunicado de segurança para quem compra online na Casas Bahia sobre o golpe do site falso